¡Hola! En prosperando queremos ser tus

CIBER GUARDIANES

aquí encontraras todo para y proteger tu mundo digital

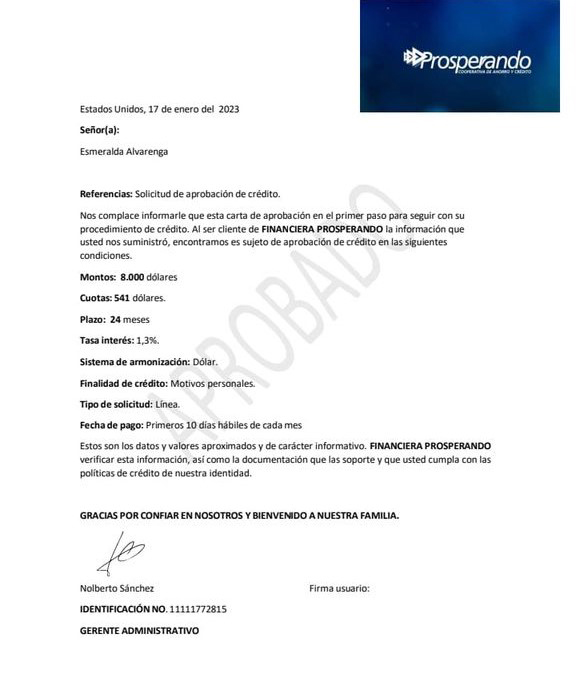

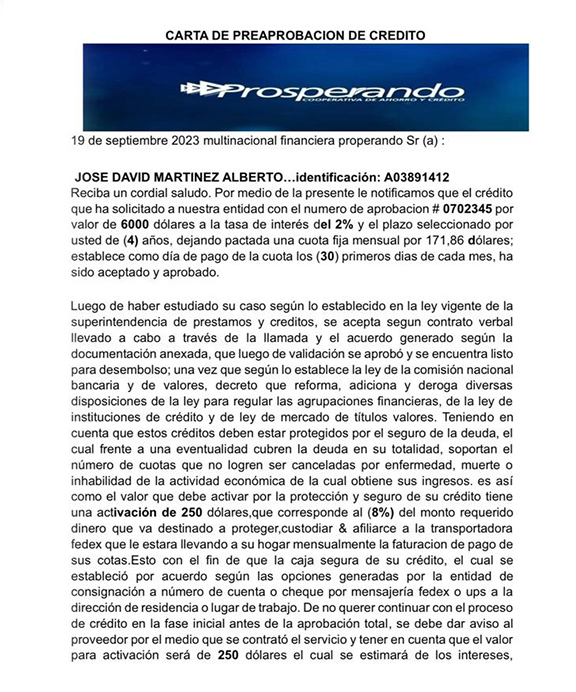

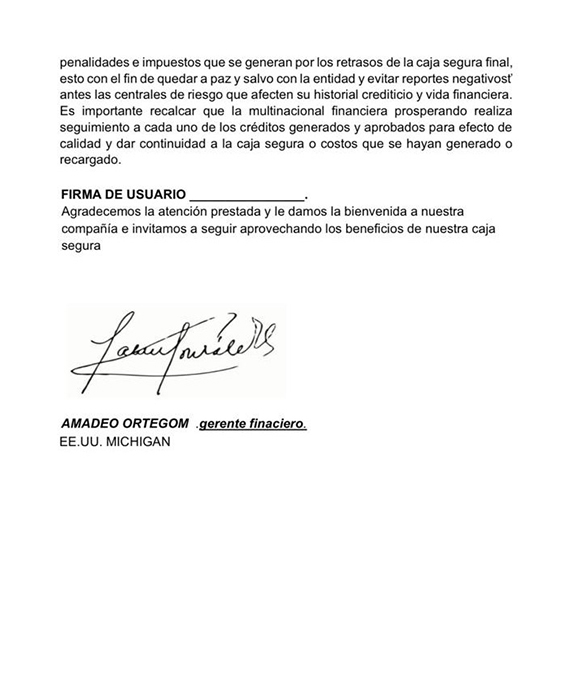

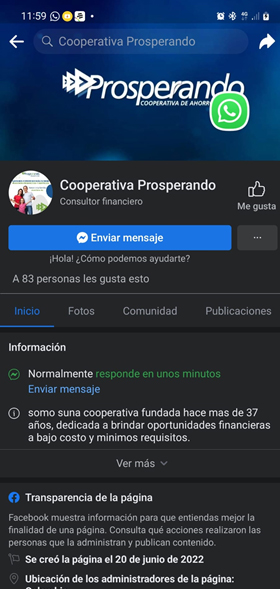

1. SUPLANTACIÓN DE IDENTIDAD COMERCIAL, PROSPERANDO SOLO HAY UNO.

Informamos a la comunidad en general que individuos sin escrúpulos están falsificando nuestra identidad con el propósito de perpetrar actos fraudulentos.

Este uso indebido de nuestra marca se ha presentado en múltiples países principalmente en los estados unidos y en países vecinos como México Ecuador y Perú, también hemos recibido reportes. Por lo anterior, alertamos a la comunidad en general para que esté muy atenta y no se deje engañar.

PARA ACCEDER A NUESTROS SERVICIOS DE AHORRO Y CRÉDITO TEN EN CUENTA LO SIGUIENTE:

- No solicitamos consignaciones de dinero en otras entidades financieras

- Prestamos nuestros servicios directamente, no contamos con intermediarios

- Nuestro único número de comunicación por WhatsApp es 3175733990

- Todas las solicitudes de crédito se realizan directamente en nuestra red de oficinas y línea L.A.U.R.A 01 8000 975 801

- Desconfía de promesas de crédito inmediato sin requisitos mínimos y de tasas excepcionalmente bajas

- Nuestros empleados siempre están debidamente identificados con escarapela o número corporativo

- Puedes validar su vinculación a nuestra cooperativa comunicándote con la línea L.A.U.R.A 01 8000 975 801 o a través de nuestras redes sociales, no realices ninguna solicitud sin antes validar que se trate de nosotros.

- Nuestro único canal de asesoría telefónica es la Línea L.A.U.R.A 01 8000 975 801 EXT 174

SUPLANTACIÓN DE FUNCIONARIOS

Los delincuentes pueden hacerse pasar por funcionarios de la COOPERATIVA PROSPERANDO, Sin embargo, únicamente entregue el dinero a los cajeros que se encuentran en nuestras oficinas, nunca lo entregue a personas diferentes.

PROSPERANDO nunca le solicitará su dinero y tampoco un ente de control con el fin de que el usuario le entregue el dinero. Siempre que requiera alguna ayuda para información consulte con los funcionarios que estén al interior de las oficinas. Alertamos a la comunidad en general que personas inescrupulosas están suplantando nuestra cooperativa con la intención de realizar estafas con:

DOCUMENTACIÓN FALSA

PUBLICIDAD FALSA

2. RECOMENDACIONES PARA USAR NUESTROS CANALES VIRTUALES

- Ingresa a www.prosperando.co nunca ingrese a través de buscadores, otros sitios web o enlaces de correos ya que pueden direccionarlo a sitios fraudulentos, si recibe estos mensajes repórtelos inmediatamente.

- Memorice su usuario y contraseña y manténgalos en absoluta reserva. No los escriba, comparta ni preste.

- Procure cambiar sus contraseñas periódicamente.

- Nunca suministre datos personales confidenciales (usuarios, contraseñas, números de cuenta, etc) en correos electrónicos.

- Cuando ingrese a Oficina Virtual o Pagos PSE verifique que el sitio web es seguro (La barra de navegación inicia con HTTPS).

- Realice sus transacciones únicamente en equipos de uso personal, evite el acceso desde equipos de uso público como las salas de internet, sitios universitarios, o lugares donde extraños tengan acceso a los equipos.

- No abandone su computador mientras se encuentra en la Oficina Virtual o Pagos por PSE, cuando finalice sus transacciones no olvide cerrar sesión por medio del botón SALIR.

- Apunte siempre el número de aprobación.

- Revise frecuentemente los movimientos de sus productos financieros a través de la consulta web.

- Mantenga actualizado su sistema operativo, navegador y software antivirus.

- Evite realizar transacciones mientras se está conectado a través de redes inalámbricas públicas.

- Evite abrir mensajes de correos electrónicos, sospechosos o de los cuales se desconozcas su origen.

- Ejecute análisis de antivirus sobre dispositivos de almacenamiento (memorias usb, discos usb, cds, etc.) antes de usarlos en la computadora.

- Para Personas Jurídica, en la medida de lo posible contar con una máquina dedicada para realizar transacciones electrónicas, protegida con software antivirus y sistema operativo actualizados, evitando la instalación de aplicaciones y uso de memorias usb.

- Mantener actualizados los datos de contacto donde se recibirán notificaciones de transacciones.

- Los canales virtuales de prosperando cuentan con diferentes tipos de autenticación como: Clave personal, clave transaccional (OTP, Mensaje Texto, Correo Electrónico), configuración de imagen y preguntas de seguridad lo que permite mantener un mayor nivel de seguridad en sus portales transaccionales.

SI INGRESAS DESDE UN COMPUTADOR O TABLETA

- Nunca almacenes tus contraseñas en los navegadores web. En lo posible, memorízala.

- Ingresa directamente en el navegador de Internet la dirección de la página www.prosperando.co

- No sigas enlaces de correos, mensajes o banners. Te podrían conducir a páginas falsas.

- Cada vez que finalices tu actividad en el Portal Transaccional, cierra la sesión.

- Evita realizar transacciones en lugares de conexión pública a internet, procura hacerlo desde sitios de confianza.

- Nunca respondas a ninguna solicitud de información personal ni confidencial a través de un correo electrónico.

- Instala en tus equipos programas licenciados de protección contra virus, troyanos, pharming, phishing y keylogger.

- Cambia con frecuencia tus claves desde lugares seguros.

- Nunca prestes tu cuenta para recibir fondos de sitios o personas que desconozcas, los delincuentes usan este método para realizar transacciones fraudulentas.

- Verifica en tu navegador de Internet que al lado izquierdo de la dirección del sitio web inicie con “https” y tenga el icono de un candado.

- Si tienes dudas sobre la confidencialidad de tu clave, cámbiala de forma inmediata.

RECOMENDACIONES DE SEGURIDAD APP RED COOPCENTRAL

- Mantén tu teléfono celular bloqueado. No lo dejes desatendido, no lo prestes a desconocidos.

- Utiliza una clave de acceso al celular que no sea obvia y no la compartas.

- En caso de pérdida o robo de tu teléfono celular, comunícate inmediatamente con tu operador e inhabilita tu número, también informanos para realizar los bloqueos que correspondan.

- Si acostumbras a instalar o bajar aplicaciones (App) en tu equipo móvil, hazlo solo de sitios conocidos que garanticen la no presencia de programas maliciosos (malware, spyware, virus); valida las condiciones de uso antes de aceptar la instalación.

- No navegues en sitios desconocidos con tu móvil. Podría tener ataques similares a los que se tienen en el PC.

- Si tu equipo móvil requiere de mantenimiento o actualizaciones, nunca entregues las claves de acceso al personal de mantenimiento. Además, valida que no le hayan instalado programas o aplicaciones diferentes a las que normalmente utilizas.

- No habilites por defecto los puertos Bluetooth. Solo hazlo para conectarte a los dispositivos que utilizas con el móvil. Configura la autenticación para dichos puertos evitando que un desconocido se pueda conectar a tu móvil sin tu conocimiento.

- Si haces uso de conexiones WIFI en tu móvil, utiliza protocolos seguros (WPA, WPA2) y no te conectes a redes desconocidas. No mantengas activa la conexión WIFI.

- No almacenes nunca las contraseñas de acceso al móvil o a los servicios financieros en los contactos del móvil o en archivos dentro del mismo. En caso de que así lo requieras haz uso de Apps o programas para cifrado de datos.

- Si tu móvil tiene opciones de seguridad adicionales (caso de blackberry, Iphone, equipos de alta gama y algunos de media gama), haz uso de ellas y conoce con detalle las funcionalidades que prestan.

- Si acostumbras a hacer Backup del software de tu móvil y de los datos guardados en él, hazlo en una estación (PC) conocida y asegúrate de que sólo tú tengas acceso a dicha información.

- Utiliza Apps para la protección de tu móvil, como antivirus y similares.

3. TIPS DE SEGURIDAD

COMO TENER UNA CONTRASEÑA SEGURA

- Respeta la longitud de mínimo de 8 caracteres.

- Evita nombres propios, hijos, mascotas, lugares y palabras comunes.

- Utiliza combinaciones de letras mayúsculas y minúsculas, números y símbolos. Evita usar contraseñas obvias o fáciles de adivinar como fechas de cumpleaños o nombres de mascotas.

- Incluye mayúsculas, minúsculas, números y caracteres especiales.

- Sustituye vocales por número.

- No repitas claves en varios aplicativos o sitios.

- No almacenes o recuerde sus contraseñas en los equipos o navegadores de internet.

- No compartas tus contraseñas con nadie, recuerda que con confidenciales.

- Si te encuentras conectado a una red Wifi, no accedas a tus aplicaciones o sitios web en los cuales tengas que digitar tus credenciales.

COMO PROTEGER TUS DATOS FINANCIEROS

Es de suma importancia para mantener tu seguridad y evitar posibles fraudes. Aquí tienes algunos consejos para proteger tus datos financieros:

- Utiliza contraseñas seguras: Crea contraseñas únicas y robustas para tus cuentas financieras.

- Mantén tus dispositivos seguros: Asegúrate de mantener tus dispositivos (como computadoras, teléfonos inteligentes y tabletas) actualizados con las últimas actualizaciones de seguridad. Instala programas antivirus y antimalware confiables y manténlos actualizados.

- Cuidado con los correos electrónicos y mensajes sospechosos: No respondas a correos electrónicos o mensajes de texto que soliciten información financiera confidencial. Los bancos y las instituciones financieras legítimas nunca te pedirán que envíes tu información personal por correo electrónico o mensaje de texto.

- Utiliza redes Wi-Fi seguras: Evita realizar transacciones financieras en redes Wi-Fi públicas o no seguras, ya que los datos pueden ser interceptados por personas malintencionadas. Si necesitas acceder a tus cuentas financieras mientras estás fuera de casa, utiliza una conexión VPN (Red Privada Virtual) para cifrar tus datos.

- Verifica el sitio web y utiliza conexiones seguras: Antes de ingresar información confidencial en un sitio web, asegúrate de que el sitio sea legítimo y seguro. Busca el candado en la barra de direcciones del navegador, lo cual indica que la conexión es segura. Además, utiliza direcciones web que comiencen con «https://» en lugar de «http://», ya que el «https://» indica una conexión cifrada.

- Monitorea tus cuentas regularmente: Revisa tus cuentas financieras con regularidad para identificar cualquier actividad sospechosa. Si encuentras transacciones no autorizadas o sospechosas, comunícate de inmediato con tu banco o entidad financiera.

- No compartas información confidencial: Evita compartir información financiera confidencial, como números de tarjetas de crédito o detalles de cuentas bancarias, a menos que estés seguro de la legitimidad de la solicitud y confíes en la fuente.

- Utiliza autenticación de dos factores (2FA): Habilita la autenticación de dos factores siempre que sea posible. Esto agrega una capa adicional de seguridad al requerir un segundo paso de verificación, como un código enviado a tu teléfono móvil, además de tu contraseña, para acceder a tu cuenta.

Recuerda que la prevención es clave cuando se trata de proteger tus datos financieros. Siempre mantente alerta y toma precauciones adicionales para garantizar la seguridad de tu información personal y financiera.

4. ¿QUÉ ES MALWARE?

El término «MALWARE» es una abreviatura de «software malicioso» (en inglés, «malicious software»).

Se refiere a cualquier tipo de software diseñado específicamente para dañar, acceder de manera no autorizada o realizar acciones no deseadas en una computadora, dispositivo móvil o red de computadoras. El MALWARE puede ser creado y utilizado por ciberdelincuentes con fines diversos, como el robo de información, la interrupción de sistemas informáticos, el secuestro de dispositivos o el espionaje.

AQUÍ HAY ALGUNOS EJEMPLOS COMUNES DE TIPOS DE MALWARE

- Virus: Un virus es un tipo de MALWARE que se adjunta a un archivo o programa existente y se propaga cuando se ejecuta ese archivo o programa. Puede dañar archivos, programas y sistemas operativos.

- Gusanos (worms): Los gusanos son programas de MALWARE que se propagan a través de redes informáticas, a menudo explotando vulnerabilidades de seguridad para infectar otros dispositivos. Pueden propagarse rápidamente y causar daños significativos.

- Spyware: El spyware es diseñado para recopilar información personal o de navegación de un dispositivo sin el conocimiento o el consentimiento del usuario. Esta información suele ser enviada a terceros sin autorización.

- Ransomware: El ransomware cifra archivos o sistemas y exige un rescate para desbloquearlos. Los atacantes suelen exigir un pago en criptomonedas para devolver el acceso a los datos.

- Adware: El adware muestra anuncios no deseados en un dispositivo, a menudo generando ingresos para los desarrolladores del MALWARE a través de clics publicitarios fraudulentos.

- Rootkits: Los rootkits son programas que se utilizan para ocultar la presencia de otros MALWARE o actividades maliciosas en un sistema, lo que dificulta su detección y eliminación.

- Botnets: Un botnet es una red de dispositivos comprometidos que pueden ser controlados de forma remota por un atacante. Se utilizan para llevar a cabo ataques coordinados, como ataques distribuidos de denegación de servicio (DDoS).

Protegerse contra el MALWARE implica tomar medidas de seguridad informática, como mantener el software y los sistemas operativos actualizados, utilizar programas antivirus y antimalware, ser cauteloso al descargar archivos o hacer clic en enlaces, y realizar copias de seguridad regulares de los datos importantes para poder recuperarlos en caso de un ataque de ransomware u otro tipo de MALWARE

En resumen, el MALWARE es un software malicioso diseñado para dañar, robar información o realizar acciones perjudiciales en dispositivos y redes informáticas. La prevención y la respuesta adecuada son fundamentales para protegerse contra sus efectos.

CONSEJOS PARA PROTEGERSE DEL MALWARE

Protegerse del MALWARE es esencial para mantener seguros tus dispositivos y datos personales. Aquí tienes algunos consejos para ayudarte a prevenir infecciones de MALWARE:

- Mantén tu software actualizado: Mantén tu sistema operativo, navegadores web, programas y aplicaciones actualizados con las últimas versiones y parches de seguridad. Muchos ataques de MALWARE aprovechan vulnerabilidades en software desactualizado.

- Utiliza un programa antivirus y antimalware: Instala y utiliza un software de seguridad confiable que ofrezca protección en tiempo real contra MALWARE. Asegúrate de mantenerlo actualizado y programado para realizar análisis regulares.

- Descarga solo desde fuentes confiables: Evita descargar software, aplicaciones, música o archivos desde sitios web no oficiales o fuentes desconocidas. Utiliza tiendas de aplicaciones legítimas y sitios web de confianza para tus descargas.

- Ten cuidado con los correos electrónicos y archivos adjuntos: No abras correos electrónicos sospechosos o archivos adjuntos de remitentes desconocidos. El MALWARE a menudo se propaga a través de correos electrónicos de phishing o archivos adjuntos maliciosos.

- Usa un filtro de spam: Configura un filtro de spam en tu cliente de correo electrónico para reducir la cantidad de correos electrónicos no deseados y maliciosos que llegan a tu bandeja de entrada.

- Navega con precaución: Evita hacer clic en enlaces en sitios web no confiables o en anuncios emergentes. Mantén activada la opción de bloqueo de ventanas emergentes en tu navegador.

- Cuidado con las redes Wi-Fi públicas: Evita realizar transacciones financieras o acceder a información sensible cuando estés conectado a redes Wi-Fi públicas no seguras. Utiliza una red privada virtual (VPN) para cifrar tu conexión.

- Utiliza contraseñas seguras: Usa contraseñas fuertes y únicas para tus cuentas en línea y cámbialas regularmente. Considera el uso de un administrador de contraseñas para gestionar contraseñas de manera segura.

- Habilita la autenticación de dos factores (2FA): Donde sea posible, activa la autenticación de dos factores en tus cuentas. Esto proporciona una capa adicional de seguridad.

- Realiza copias de seguridad regularmente: Haz copias de seguridad de tus datos importantes en dispositivos externos o en la nube. Esto te permitirá restaurar tus archivos en caso de un ataque de ransomware u otra infección.

- Educa a los miembros de tu familia: Asegúrate de que tus seres queridos estén informados sobre las amenazas de MALWARE y sepan cómo evitarlas.

- Mantén una actitud vigilante: Desconfía de las ofertas o mensajes inesperados que parezcan demasiado buenos para ser verdad. Si algo parece sospechoso, verifica antes de actuar.

Recuerda que la prevención es clave cuando se trata de MALWARE. Al seguir estos consejos y mantener una práctica sólida de seguridad cibernética, puedes reducir significativamente el riesgo de infecciones por MALWARE y proteger tu información personal y digital.

5. ¿QUÉ ES PHISHING?

El «phishing» (pronunciado «fishing») es una forma de fraude cibernético en la que los estafadores intentan obtener información confidencial, como contraseñas, números de tarjetas de crédito o información personal, haciéndose pasar por una entidad confiable.

El phishing generalmente se realiza a través del correo electrónico, mensajes de texto, llamadas telefónicas o sitios web falsificados. Los estafadores envían mensajes aparentemente legítimos que solicitan a las personas que proporcionen información confidencial o que hagan clic en enlaces maliciosos que redirigen a sitios web falsos. Estos mensajes o sitios web falsos a menudo imitan a empresas o instituciones reconocidas, como bancos, compañías de servicios financieros, plataformas de redes sociales o proveedores de servicios de correo electrónico.

El objetivo es engañar a las personas para que revelen información personal o realicen acciones no deseadas, como descargar archivos maliciosos.

Es importante tener precaución al recibir correos electrónicos o mensajes inesperados, especialmente si solicitan información confidencial. Se recomienda verificar la autenticidad de los mensajes, comprobando la dirección de correo electrónico del remitente, examinando los enlaces antes de hacer clic en ellos y evitando proporcionar información personal o financiera a menos que se esté seguro de la legitimidad de la solicitud.

CONSEJOS PARA EVITAR CAER EN FRAUDE DE PHISHING

Una entidad legítima nunca solicitará tu información personal, financiera o credenciales de acceso. Siempre que requieras hacer un pago por internet o ingresar a un portal web, acostúmbrate a ingresar directamente a la página de la entidad digitándola en tu navegador de Internet y no por el link que te envían en el correo.

Antes de abrir o acceder a un correo, revisa lo siguiente:

- Remitente: Verifica que el dominio del correo que te llego a la bandeja de entrada este correcto, si lo desconoces ingresa directamente a la página del sitio web y valídalo.

- Asunto: No te alertes si en el asunto te indican que es Urgente, Alerta, Embargos, Bloqueos, Actualización de información, Solicitud de Pago, es la táctica más utilizada para desestabilizar a las personas y que ingresen la información sin mirar la procedencia del sitio web.

- Encabezado del mensaje: Un atacante suele enviar miles de mensajes a diferentes correos, por eso el saludo inicial suele ser genérico como un Hola, Buen Día, Cordial Saludo, etc.

- Redacción del mensaje: Muchos de los ataques no vienen del mismo país en el que te encuentras, por eso a veces la redacción no es coherente, ya que pueden llegar a utilizar un traductor para la composición del mensaje.

6. ¿QUÉ ES EL SMISHING?

El «SMISHING» es una forma de fraude cibernético que utiliza mensajes de texto SMS (Short Message Service) para engañar a las personas y robar información personal o financiera.

En un ataque de SMISHING, los estafadores envían mensajes de texto que parecen ser legítimos, como mensajes de bancos, servicios de entrega, empresas de telecomunicaciones u otras organizaciones reconocidas. Estos mensajes a menudo contienen enlaces o números de teléfono a los que se les pide que llamen.

El objetivo es el robo de información personal, como números de tarjetas de crédito, contraseñas o números de seguridad social, así como la descarga de malware en el dispositivo del destinatario del mensaje de texto.

PARA PROTEGERTE DEL SMISHING, AQUÍ HAY ALGUNAS RECOMENDACIONES

- Desconfía de los mensajes no solicitados: Si recibes un mensaje de texto no solicitado que te pide que hagas clic en un enlace o proporciones información personal, sé cauteloso y verifica la autenticidad del mensaje.

- No hagas clic en enlaces sospechosos: Evita hacer clic en enlaces de mensajes de texto que parezcan sospechosos o que te lleven a sitios web desconocidos.

- No compartas información personal: Nunca compartas información confidencial, como números de tarjeta de crédito o contraseñas, a través de mensajes de texto, a menos que estés seguro de la legitimidad del remitente.

- Confirma la fuente: Si recibes un mensaje que parece ser de una empresa o entidad legítima, verifica su autenticidad llamando directamente a la empresa o yendo a su sitio web oficial en lugar de hacer clic en enlaces proporcionados en el mensaje.

- Usa soluciones de seguridad: Considera utilizar aplicaciones de seguridad cibernética en tu dispositivo móvil que puedan ayudar a detectar y prevenir ataques de SMISHING.

El SMISHING es un recordatorio de la importancia de ser cauteloso con los mensajes de texto y estar alerta ante posibles intentos de fraude. Mantenerse informado y tomar medidas de seguridad puede ayudarte a proteger tu información personal y financiera.

¿CÓMO NO CAER EN MENSAJES DE TEXTO FALSOS O EN EL SMISHING?

- Desconfía de las promociones o premios de almacenes o cualquier establecimiento que nunca hayas visitado.

- No entregues información personal y/o claves por medio de estos mensajes o páginas que te redireccionen, si tienes algún vínculo con la entidad que te envía el SMS no va a requerir tu información ya que ellos cuentan con ella.

- Bloquea los mensajes de texto que consideres que no son legítimos.

7. ¿QUÉ ES VISHING?

El «VISHING» es una forma de fraude que implica el uso de llamadas telefónicas para engañar a las personas y obtener información personal o financiera de ellas en un ataque de VISHING, los estafadores utilizan técnicas de ingeniería social para hacerse pasar por organizaciones legítimas, como bancos, empresas de tarjetas de crédito, agencias gubernamentales o incluso soporte técnico de compañías de tecnología. Llaman a las víctimas y utilizan tácticas persuasivas para obtener información confidencial, como números de tarjetas de crédito, números de seguridad social o contraseñas.

Algunos ejemplos comunes de tácticas de VISHING incluyen:

- Suplantación de identidad: Los estafadores pueden hacer que la llamada parezca provenir de un número legítimo, como el número de servicio al cliente de un banco, utilizando técnicas de spoofing de llamadas.

- Amenazas o urgencia: Pueden afirmar que hay un problema urgente con la cuenta de la víctima y que se requiere información inmediata para resolverlo.

- Ofertas falsas o premios: Pueden ofrecer premios o descuentos especiales para obtener información personal, como números de tarjeta de crédito.

- Solicitud de información sensible: Los estafadores pueden pedir a las víctimas que proporcionen información personal o financiera por teléfono, como números de seguridad social o contraseñas.

Para protegerte del VISHING, aquí hay algunas recomendaciones:

- Verifica la identidad: Antes de proporcionar cualquier información, asegúrate de que la llamada sea legítima. Pregunta el nombre del representante, la empresa y su número de teléfono de contacto, y luego verifica la información a través de fuentes confiables antes de compartir datos. Cuando recibas una llamada inesperada que solicita información personal o financiera, pregunta al llamante su nombre, cargo y la entidad o empresa a la que representan. Toma nota de esta información y verifica su autenticidad antes de continuar la conversación.

- No compartas información sensible: Nunca compartas información personal o financiera a través del teléfono si no estás seguro de la autenticidad de la llamada. Nunca compartas información sensible, como números de tarjeta de crédito, números de seguridad social, contraseñas o datos bancarios, a través del teléfono a menos que estés seguro de que la llamada es legítima

- Cuidado con las llamadas inesperadas: Si recibes una llamada inesperada que te parece sospechosa, cuelga y llama directamente a la organización o entidad utilizando el número de teléfono oficial que tengas registrado.

- Educa a los miembros de tu familia: Asegúrate de que tus familiares estén informados sobre los riesgos del VISHING y sepan cómo actuar frente a llamadas sospechosas.

- Utiliza fuentes oficiales: Si alguien te llama solicitando información personal o financiera, cuelga y busca el número oficial de la entidad o empresa que supuestamente está llamando. Llama directamente a ese número para verificar la autenticidad de la solicitud.

- No cedas ante la presión: Los estafadores a menudo intentan crear un sentido de urgencia o miedo para que actúes rápidamente. No te sientas presionado a tomar decisiones apresuradas; toma tu tiempo para verificar la autenticidad de la llamada.

- Ten cuidado con las llamadas de números desconocidos: Si recibes una llamada de un número desconocido o no identificado, sé especialmente cauteloso. Los estafadores pueden utilizar técnicas para hacer que la llamada parezca que proviene de un número legítimo.

- Habilita la autenticación de dos factores (2FA): Donde sea posible, activa la autenticación de dos factores en tus cuentas. Esto proporciona una capa adicional de seguridad en caso de que alguien intente acceder a tus cuentas.

El VISHING es un recordatorio de la importancia de ser cauteloso al recibir llamadas telefónicas no solicitadas y de proteger tu información personal y financiera. Mantenerse alerta y seguir prácticas seguras puede ayudarte a evitar ser víctima de este tipo de estafa.

Recuerda que los estafadores son hábiles en la manipulación y la persuasión, por lo que es esencial ser cauteloso y no compartir información personal o financiera por teléfono a menos que estés completamente seguro de la legitimidad de la llamada.

8. FRAUDE EN REDES SOCIALES

El fraude en redes sociales se refiere a una serie de actividades fraudulentas que ocurren en plataformas de redes sociales. Estas actividades pueden involucrar engaños, estafas o cualquier acción que tenga como objetivo engañar a los usuarios de redes sociales para obtener beneficios ilegítimos.

Aquí hay algunas formas comunes de fraude en redes sociales:

PHISHING EN REDES SOCIALES

Los estafadores pueden crear perfiles falsos que se hacen pasar por amigos, familiares o empresas legítimas en las redes sociales. Luego, intentan obtener información personal o financiera de los usuarios mediante la interacción en línea.

- ESTAFAS FINANCIERAS: Se pueden promocionar oportunidades de inversión fraudulentas, esquemas piramidales u ofertas falsas de ganancias en las redes sociales. Los estafadores buscan persuadir a las personas para que inviertan dinero en proyectos inexistentes o poco éticos.

- SUPLANTACIÓN DE IDENTIDAD: Los delincuentes pueden crear perfiles de redes sociales que imitan a personas famosas o figuras públicas para atraer a seguidores o difundir desinformación. Esto también puede incluir la creación de cuentas falsas para acosar o difamar a otros.

PROTEGETE CONTRA EL FRAUDE EN REDES SOCIALES

Es importante ser cauteloso y seguir algunas pautas de seguridad:

- Verifica la autenticidad de las cuentas y perfiles antes de interactuar o compartir información con ellos.

- No hagas clic en enlaces sospechosos o descargues archivos adjuntos de fuentes desconocidas.

- No compartas información personal o financiera con desconocidos en las redes sociales.

- Utiliza contraseñas seguras y habilita la autenticación de dos factores en tus cuentas.

- Denuncia cualquier actividad sospechosa o perfiles falsos a las redes sociales y a las autoridades pertinentes.

Mantener la precaución y la conciencia en línea es fundamental para protegerte contra el fraude en redes sociales y para disfrutar de una experiencia segura en estas plataformas.

CONSEJOS PARA MEJORAR TU PRIVACIDAD EN REDES SOCIALES

Configura la seguridad y la privacidad en tus redes sociales:

- Configura quién puede ver tu información y fotos.

- Autoriza quien te puede etiquetar en las fotos.

- Si tu perfil puede ser visto en los buscadores de Internet.

- Utiliza doble factor de autenticación.

- Cierra la sesión de donde ingresas.

- Ten seguridad de tus publicaciones: No publiques información de tus hijos, familiares, fotos o estados que permitan identificar tu estado de vida, información sobre tu trabajo, información personal.

- No respondas encuestas: Al responder las encuestas o test que se realizan en las redes sociales, puede llegar a obtener información sobre hijos, mascotas, amor, amigos, etc., que posiblemente pueden ser las respuestas de tus preguntas de seguridad. Recuerda que una encuesta no podrá describir si eres buen padre o madre, si quieres a tu mascota, si eres buen amigo o si eres bueno o malo en el amor.

- No mantengas activo el GPS: Al tener activo tu GPS se almacena información sobre tu recorrido diario, lugares que frecuentas, si un atacante tiene acceso a esta información.

9. RANSOMWARE

Es un software malicioso que al infectar el computador lo bloquea y cifra archivos del sistema operativo y personales, se pide un rescate para recuperar el control del computador.

Recomendaciones:

- Tenga copias de seguridad periódicas (backups) de todos los datos importantes.

- Mantenga el sistema operativo con las últimas actualizaciones de seguridad.

- Mantenga el antivirus con las firmas actualizadas.

- Tenga un sistema antispam a nivel de correo electrónico.

- Evite descargar archivos .exe desde los correos electrónicos e Internet.

- No abra adjuntos con aspecto sospechoso, especialmente si en el cuerpo del correo se anima a que lo haga de forma urgente.

10. SOFTWARE MALICIOSO (TROYANO)

Son programas que se instalan en su computador con o sin autorización para capturar sus datos personales y financieros como números de identificación y claves de sus cuentas.

Recomendaciones:

- Mantenga los navegadores de internet, el sistema operativo y los antivirus actualizados.

- Configure y mantenga activo en su computador un firewall.

- No descargue archivos de sitios poco confiables.

- No abra mensajes de correo electrónico de procedencia desconocida o sospechosa.

- Compruebe la procedencia de los programas antes de instalarlos.

Los troyanos son programas que se hacen pasar por software legítimo, pero, en realidad, realizan acciones maliciosas en segundo plano. Pueden abrir una puerta trasera en un sistema para que los ciberdelincuentes obtengan acceso no autorizado.